Aujourd’hui c’est 2 anciens ordinateurs qui quittent l’entreprise, ces ordinateurs vont être donnés à des collaborateurs de la PME. Mais peu importe il faut que toutes les données présentes sur celui-ci soient correctement effacées. Il arrive ainsi que des ordinateurs a 3 ou 4 vies.

Et pourquoi suivre cette procédure

Lorsque vous effacez un fichier, les données le composant sont toujours disponibles sur le disque dur. C’est grâce à cette méthode qu’il est possible de récupérer un disque dur après formatage par exemple.

Cette procédure a pour objectif de ne pas permettre la récupération des données par une personne malveillante.

Procédure de sortie

- Réinitialisée le mot de passe admis local

- Suppression de tous les logiciels de synchronisation (Dropbox, etc.)

- Sortir l’ordinateur du domaine

- Suppression du compte de l’ordinateur dans l’Active Directory

- Suppression de tous les profils utilisateur, sauf admis local

- Désinstallation de tous les programmes sous licence

- Purge des taches planifiées d’entreprise

- Défragmentation du disque (si c’est pas un SSD)

- Lancement de CCleaner pour nettoyage agressif (fonctions avancées)

- Lancement de CCleaner pour analyse basse de registres et correction des clés (au moins 2 fois)

- Contrôle manuel des dossiers restants (y compris dans le profil admis local)

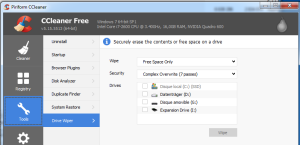

- Lancement de CCleaner Wipe Free Space en 7 Passes sur tous les disques

Pour CCleaner j’utilise la version sur clé USB disponible ici. L’avantage c’est que cette méthode ne necessite pas d’installation comme l’excellent Erasor.

Avec cette procédure, j’ai fait le nécessaire pour que les données présentes sur l’ordinateur ne puissent être récupérées. J’ai sécurisé à 99 % la sortie de l’ordinateur de l’entreprise.

Si par contre vous recherchez une solution à 100 %, il existe la masse jusqu’à tordre les plateaux, mais dommage pour le collaborateur.

Pour les téléphones portables, il faut passer par des applications qui vont faire ce travail à votre place, mais je n’ai pas encore eu cette demande, donc je n’ai pas encore la procédure.

Laisser un commentaire